고객관리 서비스 외주 관리하다

직원 계정 해킹 당해 정보 털려

“금융정보 없다” 해명했지만

VIP 고객 직업까지 유출 추정

민감정보 유출된 후 늑장 공지

국내 기업은 이중삼중 보안관리

“내부 보안체계 미비,대책 시급”

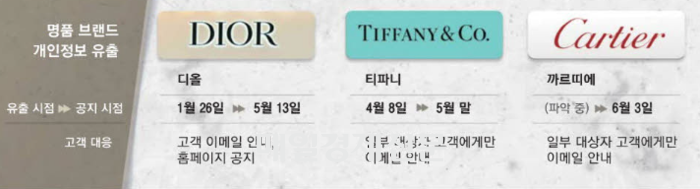

명품 브랜드 까르띠에의 고객 정보도 유출되는 사건이 발생했다. 3일 업계에 따르면 까르띠에는 고객에게 이메일을 보내 “권한이 없는 제3자가 까르띠에 시스템에 일시적으로 무단 접근해 일부 고객 정보를 취득하는 문제가 발생했다”고 알렸다. 사진은 4일 서울 시내의 한 백화점에 걸린 까르띠에 외벽 광고. [사진 = 연합뉴스] 최근 디올과 티파니에 이어 까르띠에까지 개인정보 유출 사고가 이어지며 글로벌 명품 브랜드들의 허술한 보안 관리가 도마에 올랐다.

특히 명품 브랜드들의 국내 지사에서 내부 정보보안책임자나 관련 부서 없이 외부 클라우드 서비스에만 의존해 고객정보를 관리해 왔다는 점이 문제로 지적된다.

브랜드들은 금융정보는 유출되지 않았다고 선을 그었지만,주 고객층인 VIP들의 직업과 구매 제품 고유번호 등 민감한 정보가 다수 유출됐을 것으로 보여 우려가 커지고 있다.

5일 패션업계에 따르면 개인정보보호위원회는 디올,티파니에 이어 이달 프랑스 명품 브랜드 까르띠에 조사에 착수했다. 정보 유출 규모와 원인 등을 조사해 법 위반 사항이 발견되면 과태료와 과징금 등 처분을 내릴 전망이다.

까르띠에는 지난 3일 고객들에게 ‘개인정보 관련 중요 공지’란 제목의 메일을 통해 “권한이 없는 제3자가 까르띠에 시스템에 일시적으로 무단 접근해 일부 고객정보를 취득했다”고 밝혔다. 까르띠에 측은 고객 이름,이메일 주소,국가 정보 등이 유출됐으며,신용카드와 기타 은행 정보 등은 영향을 받지 않았다고 설명했다.

앞서 루이뷔통모에헤네시(LVMH) 그룹 산하 브랜드인 디올과 티파니에서 고객정보 유출 사실을 뒤늦게 알리며 논란이 됐다. 디올은 지난 1월 26일 고객 다수의 이름과 휴대전화,주소,경칭(사회적 신분),구매 상품 등이 포함된 개인정보가 유출된 사실을 지난달 13일 홈페이지에 공지했다.

갤러리아 백화점의 디올 슈즈 매장 전경. [사진 = 갤러리아 백화점] 디올은 유출 사고를 지난달 7일에서야 인지하고 같은 달 10일 개인정보위에 신고했다고 밝혔다. 유출 사고 이후 3개월이 넘는 동안 이를 인지하지 못하고 늑장대응한 것이다.

티파니 역시 4월 개인정보 유출 사고가 발생한 뒤 한 달이 넘어서야 해당 사실을 고객 개별 이메일로 안내했다. 고객 이름뿐만 아니라 구매 이력,문의 명세 등을 확인할 수 있는 고유번호도 함께 유출됐다.

문제는 명품 브랜드가 수집하는 고객정보가 일반 유통업체보다 더 민감한 정보를 포함하고 있다는 점이다. 일부 명품은 고객 관리와 맞춤형 서비스를 위해 직업,직장 등 사회적 신분을 수집하기도 한다.

또 명품 브랜드들은 제품마다 ‘시리얼 넘버(고유번호)’를 부여해 언제 어디서 판매됐는지 파악하기 때문에 구매 이력과 시리얼 넘버도 민감한 개인정보에 포함된다. 하지만 세 브랜드 모두 아직까지 유출 규모와 구체적인 정보 보호 대책 등을 밝히지 않고 있다.

김형중 전 고려대 정보보호대학원 교수는 “일반 소비자와 달리 명품 고객층 정보는 비싸게 팔리기 때문에 해커들의 표적이 된다”며 “해커들의 유출 방식이 정교했다기보단 명품 업체들이 안이했던 것이 원인”이라고 지적했다.

패션 업계에서는 “거액을 구매하는 VIP 고객도 많은 명품 브랜드의 보안이 이렇게 허술할지 몰랐다”는 반응이 나온다. 삼성물산 패션부문,LF,신세계인터내셔날 등 국내 패션 대기업은 내부 정보보안책임자와 관련 부서를 갖추고 고객 데이터를 체계적으로 관리한다. LF는 디도스(DDoS) 대응 시스템,침입탐지시스템(IPS),방화벽(FW) 등 다계층 보안 인프라스트럭처를 운영해 외부 위협을 차단한다.

하지만 디올과 티파니는 단순히 외부 서비스형 소프트웨어(SaaS) 기반 고객 관리 서비스에 이를 맡기고 있는 것으로 나타났다. SaaS는 서버가 아닌 외부 클라우드 인프라에 기업 데이터를 저장하고 운영한다. 이 때문에 데이터가 인터넷에서 외부 시스템을 거치게 돼 해킹 사고에 취약할 수 있다.

이때 기업 내부 보안팀이 데이터를 주기적으로 모니터링하고 사고를 통제해야 하는데,명품 브랜드의 국내 지사 대다수는 이중 보안 체계가 없었던 것으로 추정된다. 개인정보위에 따르면 두 건의 유출 사고 모두 고객 관리 서비스에 접속하는 직원의 계정정보를 이용해 개인정보가 유출된 사고로 확인됐다.

국내 패션 대기업 관계자는 “명품 브랜드의 국내 지사는 기존 직원이 정보보안 업무를 겸직하는 등 체계가 제대로 갖춰지지 않은 것으로 알고 있다”고 말했다.

개인정보위는 “SaaS를 이용하는 기업이 대규모 개인정보 유출 사고를 예방하려면 이중 인증수단 등을 직원 계정에 적용하고 접근할 수 있는 IP(아이피) 주소 제한 등 접근 통제 조치가 필요하다”면서 “피싱 등을 통해 계정이 탈취되지 않도록 개인정보 취급자에 대한 교육 및 관리·감독을 강화해야 한다”고 강조했다.

개인정보위는 특히 사고 이후 유출 신고와 이용자 대상 통지까지 오랜 시간이 걸린 이유도 집중적으로 확인하고 있다. 개인정보보호법 시행령에 따르면 업체는 개인정보가 유출된 사실을 알면 72시간 이내에 개인정보위에 신고해야 한다.